在C/C++程序开发过程中,开发者受益于C/C++的强大,与此同时也承受着C/C++程序开发的额外风险。像Java、C#这类带GC(内存垃圾回收)的编程语言,在内存管理方面,给开发者提供了“保姆级”的封装,开发者不用太关注内存泄漏问题。但是C/C++的哲学是把更多的控制权交给了开发者,在给了开发者更多的自由的同时,也要求开发者承担更多的责任。

C/C++程序的常见风险之一,就是内存泄漏问题。如果(缺乏经验的,或者大意的)开发者对指针、内存的操作不当,容易引起内存泄漏、缓冲区溢出等问题,轻则造成程序预期之外的运行缺陷,重则被攻击者作为漏洞加以利用,造成网络安全问题。

内存泄漏的问题一旦发生,问题的定位往往比较困难,所以有经验的工程师总结出了解决内存泄漏问题的“黄金法则”,就是“越早发现,越好定位”。比如说,如果程序的上一个版本并不存在显式的内存泄漏问题,然后刚才开发者进行了一个小小的改动,结果发生了内存泄漏,那么内存泄漏问题的根源(Root cause)极有可能就在刚才的那部分代码更改中。如果开发者立即发现了内存泄漏问题,然后马上怀疑到这部分代码变动,进行范围较小的排查,通常能够比较快地发现和解决内存泄漏问题。但如果开发者没有及时发现内存泄漏的发生,继续进行后续的开发,在进行了好几轮代码迭代之后才发现存在内存泄漏问题,此时要想再找出内存泄漏的根源并予以解决,很显然难度要大得多。

所以在C/C++程序开发过程中,有效地监测内存泄漏的发生,常常是一项必须被满足的技术需求。所以就诞生了许多内存泄漏检测工具。

当然,工具永远不能取代有经验的开发者。掌握RAII之类的程序设计原理和技巧,在写代码的过程中就避免内存泄漏等问题(而不是先“写Bug”再“解Bug”),是每一位C/C++开发者的基本职业修养之一。

针对不同的软件运行平台,有不同的内存泄漏检测工具可以选择。比如说,在Linux操作系统平台上知名的内存泄漏检测工具有 Valgrind、Memleax 等,在Windows操作系统平台,有Deleaker、VLD(Visual Leak Detector)等工具。

本文针对Windows操作系统平台上最好用的内存泄漏检测工具:VLD。其它的工具,要么相比VLD来说使用更繁琐,要么要收费(而且费用还不便宜,比如Deleaker),要么又繁琐又贵,但VLD实属一股清流,好用还免费。

VLD官方的版本目前停留在2.5.1,发布日期是2017年10月17日,支持Windows 10,其VS插件支持到Visual C++ 2015。网址是:https://kinddragon.github.io/vld/

广大开发者当然不甘心 VLD 就停留在 2.5.1 版本,所以,在 github 上,有另外一个分支的VLD,目前最高稳定版本是 2.7.0,发布于2021年9月13日。其插件支持 Visual C++ 2019 16.7.5。

那么 Visual Studio 2022(Visual C++ 17)就没有VLD的插件支持了,怎么办呢?

实际上使用VLD不需要依赖于它的VS插件。本文接下来介绍的方法,就是不依赖VLD的插件,在Visual C++ 2022开发环境中使用VLD。实际上由于不依赖IDE的插件,所以本文介绍的方法适用于在Windows平台任意开发环境中使用VLD,哪怕将来出现了VS2023、VS2024,本文的方法也同样适用。

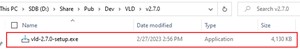

VLD 2.7.0版的安装文件如图 2-1 所示。

图 2-1:VLD 2.7.0版的安装文件

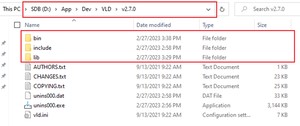

如图 2-2 所示,安装VLD到建议的目录:

图 2-2:安装VLD到指定路径

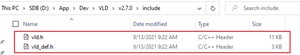

include子目录中包括调用VLD动态链接库所需的所有头文件。

图 2-3:include子目录

lib子目录中包括隐式调用(静态加载)VLD的动态链接库所需的导入库。

2.2.2.1 目录整理

图 2-4:lib目录整理

如图 2-4 所示,将子目录中的文件夹重命名为。

bin子目录中包含VLD的动态链接库vld_*.dll,以及动态链接库运行时涉及到的 “.pdb” 文件和依赖的动态库dbghelp.dll。

2.2.3.1 目录整理

图 2-5:bin目录整理

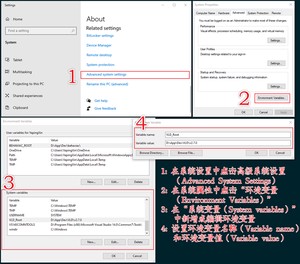

安装好VLD之后,为了能够方便地使用VLD,进行相关环境变量设置。

图 2-6:设置VLD相关的环境变量

如图 2-6 所示,在系统环境变量中新建环境变量,变量值设置为VLD的安装路径,即:

通过宏定义,使得程序在Debug模式下调用VLD进行内存泄漏检查。在Release模式下,不调用VLD。

使用VLD的方法如下所述,一共包括3步:

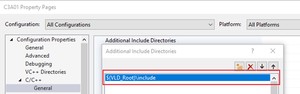

如图 3-1所示,在 MSVC 的 C/C++ 工程属性中,针对和,设置 C/C++ | General | Additional Include Directories,增加:

图 3-1:引入VLD的头文件所在路径

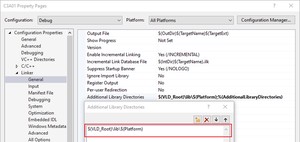

如图 3-2,在MSVC的C/C++工程属性中,针对和,设置Linker | General | Additional Library Directories,增加:

图 3-2:引入VLD导入库所在路径

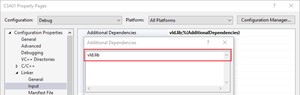

如图 3-3,在MSVC的C/C++工程属性中,针对和,设置 Linker | Input | Additional Dependencies,增加:

图 3-3:引入VLD导入库

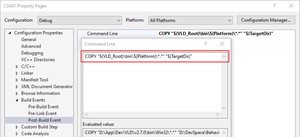

如图 3-4,在MSVC的C/C++工程属性中,针对和,设置Build Events | Post-Build Event | Command Line,增加:

图 3-4:拷贝VLD动态链接库到生成目录

在C/C++应用程序的任意一个源码文件中引入一次vld.h,即可实现对VLD的调用。通常的做法是在main函数所在程序源码文件中引入。显而易见,对的引用当前仅当Win32平台(Windows操作系统)平台、Debug编译模式的运行时有效。

如代码 3-1 所示,这是一个最简单的C语言应用程序的源码。

代码 3-1:示例:一个最简单的C语言应用程序的源码

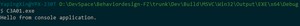

以上程序尚未加入对VLD的调用,我们编译出它的版本并运行,如图 3-5 所示,该运行结果用来对随后加入VLD调用之后的运行结果进行对比。

图 3-5:运行结果1

现在我们在中代码 3-1 增加对 VLD 的引用,如代码 3-2 所示。

代码 3-2:调用 VLD

由代码 3-2 可知:在程序源码中加入对VLD的调用,仅仅需要引用VLD的头文件<vld.h>即可。为了将对<vld.h>的引用限定在Win32平台(Windows操作系统)平台、Debug编译模式,我们用宏定义进行了限定,如代码 3-3 所示。程序源码其它部分不需要作任何更改。

代码 3-3:引用<vld.h>

我们编译出它的版本并运行,如图 3-6 所示:

图 3-6:运行结果2

对比图 3-5 和图 3-6 的两个运行结果,易知在增加了代码 3-3 中对<vld.h>的引用之后,VLD监视了程序的运行过程,并未发现任何内存泄漏。

现在我们在代码 3-1 中增加一处显而易见的内存泄漏,如代码 3-4 所示,然后观察运行结果的变化。

代码 3-4:增加显而易见的一处内存泄漏

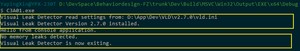

在代码 3-4 中,我们在第14行代码中申请了1个字节的堆上内存空间,但整个程序直到运行结束前并未对该内存申请进行释放,很显然,这样就造成了1个字节的内存泄漏。现在我们编译出它的x64|Debug版本并运行,观察在VLD的帮助下,能否发现此处内存泄漏。运行结果如图 3-7 所示。

图 3-7:运行结果3:发现了1处内存泄漏

如图 3-7 所示,VLD发现了程序中的1处内存泄漏,并且报告如下:

- 在堆上发现了1个字节的内存泄漏;

- 从WinNT内核对象KERNEL32,到C语言运行时的启动函数CRTStartup(),再到程序的入口函数main,在这一层层的程序调用栈(call stack)中,找到了内存泄漏发生的地方,就是源代码的第14行!(定位非常精准)

- 泄漏的这1字节的内存空间,其内容是啥呢?实际上这个内存空间没有进行初始化,所以就是操作系统默认给它的样子。。。

有图有真相。可见VLD查找内存泄漏的能力十分强大,给出的内存泄漏报告信息量很大,也很精准。

现在我们给VLD增加一点点任务难度,我们把造成内存泄漏的代码封装一下,看看VLD是否还能精准地定位造成内存泄漏的语句位置。如代码 3-5 所示。

代码 3-5:把造成内存泄漏的语句稍微封装一下

运行结果如图 3-8 所示。

图 3-8:运行结果4:精准定位出内存泄漏发生的代码位置

在代码 3-5 中,我们把造成内存泄漏的代码封装在了do_something()函数的第24行。在图 3 8中我们可以看到,VLD定位出了内存泄漏发生的代码位置是do_something()函数的第24行。VLD 工作得很好。虽然这里我只是给出了一个非常简单的例子,但是在实际工作中,我们的程序经常会很复杂,而 VLD 始终工作得很好,从未令我失望。

然后,如代码 3-6 所示,我们修复这一处内存泄漏,看看运行结果如何。

代码 3-6:修复内存泄漏

我们编译出它的版本并运行,运行结果如图 3-9 所示。

图 3-9:运行结果5:内存泄漏的问题被修复

结果符合预期,从VLD的报告中我们得到的信息是:

- 程序运行过程在VLD的监视之下;

- VLD没有发现内存泄漏。

- VLD:Visual Leak Detector

- VS:Visual Studio

- MSVC:Microsoft Visual C++,是VS的组件。

版权声明:

本文来源网络,所有图片文章版权属于原作者,如有侵权,联系删除。

本文网址:https://www.mushiming.com/mjsbk/6328.html