将当前的文件直接拉到 cmd上面来运行,直接运行下面的程序,并将当前的 sqlmap.py 的程序拉过来运行 ,可以看到当前的版本

为了方便使用可以这样做

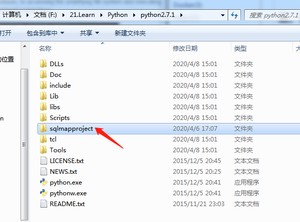

将解压的 sqlmapproject文件 拷贝到 所安装的python的对应路径"F:21.LearnPythonpython2.7.1" 目录下;

然后在桌面新建立一个cmd的快捷方式,并命名为“SQLMap”;

(在开始这边搜索cmd-->在cmd.exe上用鼠标右键,选择发送到-桌面快捷方式

将当前的桌面快捷方式重命名为 sqlmap)

然后在新建快捷方式上右键“属性”,将“起始位置”修改为 F:21.LearnPythonpython2.7.1sqlmapproject ,然后确定

之后点击当前的快捷方式输入 python sqlmap.py -h

可以看到当前的一些命令的help选项

3.1.1 检测注入点

- GET注入

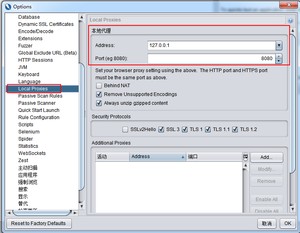

可以安装配置zap,zap抓取网页请求

可在这边填写上 对应想要的参数

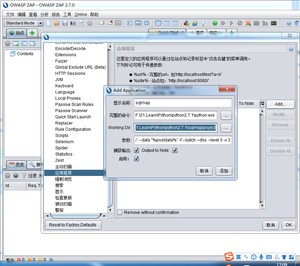

完整的命令:python安装路径

参数为调用sqlmap检测注入的命令,格式为:

F:21.LearnPythonpython2.7.1sqlmapprojectsqlmap.py --proxy http://127.0.0.1:8080 --force-ssl -u " --cookie "%cookie%" --data "%postdata%" -f --batch --dbs --level 5 -v 3

如上配置zap,并把会话成功保存到指定目录,谷歌浏览器安装Proxy-SwitchyOmega_v2.5.15扩展程序,并启用proxy代理模式,访问我们的被测设备,zap即可成功抓取网页请求:

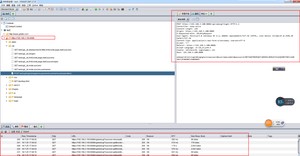

如何分析抓到的请求

直接zap分析单条请求(配合Windows版本的sqlmap)

缺点:只能单条分析,且只能是现抓现分析,一旦cookie过期请求就无效,无法分析

分析方法:安装上述步骤配置zap 工具-》选项-》应用程序,选中cgi请求,右键Run 应用程序-》sqlmap,就会在已经打开的sqlmap窗口进行分析。

sqlmap直接批量分析请求原文件

把cgi请求保存为raw原文件

版权声明:

本文来源网络,所有图片文章版权属于原作者,如有侵权,联系删除。

本文网址:https://www.mushiming.com/mjsbk/7490.html